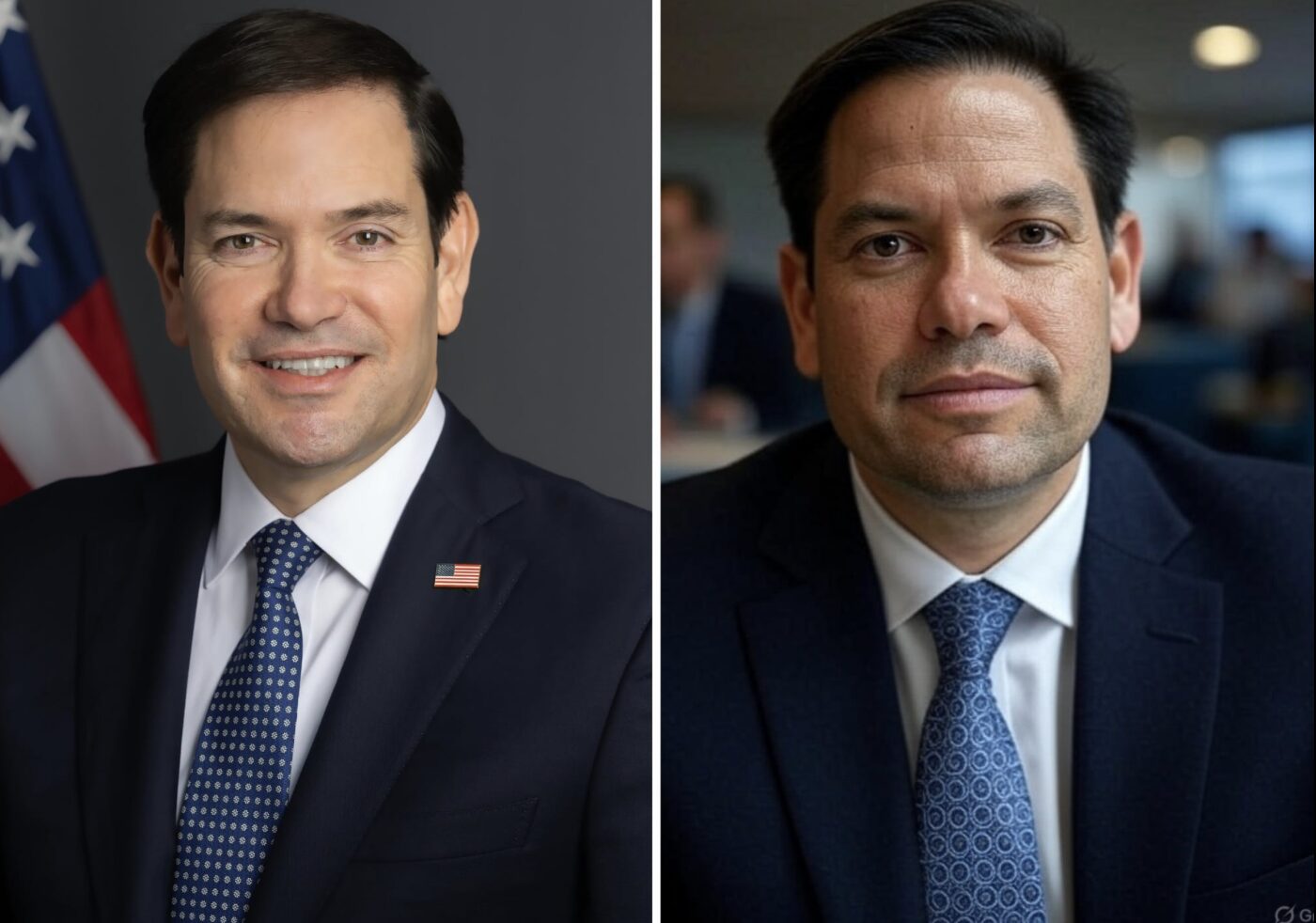

La suplantación de voz sufrida recientemente por Marco Rubio, Secretario de Estados Unidos, es una noticia que dio la vuelta al mundo, pues el blindado y protegido personero de gobierno de Donald Trump fue víctima de hackers que emplearon la Inteligencia Artificial para su propósito delictivo.

A raíz de este hecho, Pete Nicoletti, CISO de Campo Global en Check Point Software, analizó el riesgo creciente para personas y Estados, alertando que las tecnologías de inteligencia artificial que permiten duplicar una voz, una imagen o generar un video que imita a cualquier persona, hoy en día son fáciles de conseguir, simplificadas y peligrosamente persuasivas, lo que provoca un incremento de lo que se denomina eventos “Post-Reales”.

Asimismo, de acuerdo al informe de seguridad de inteligencia artificial de Check Point Software, se identificó el hurto de US$ 24 millones en una reunión de Zoom, donde todos los involucrados, salvo el director financiero, fueron creados por inteligencia artificial. “Ahora, se está ´citando´ a políticos con declaraciones que nunca hicieron, e incluso las empresas están contratando, sin saberlo, a solicitantes de empleo generados por IA que luego acceden a datos confidenciales”, asegura Pete Nicoletti.

Este reciente deepfake de suplantación de voz enfocado en el senador Marco Rubio representa simplemente un avance preocupante en una crisis en aumento. Otro aspecto significativo es que el hacker contaba con acceso a números de teléfono operativos, lo que indica un nivel más alto de preparación y una posible brecha de datos. “Ya no podemos confiar en señales obsoletas como seis dedos o mala iluminación para detectar una falsificación. ¡La IA ha evolucionado! Las organizaciones necesitan implementar medidas proactivas. Contramedidas: usar palabras clave previamente acordadas y compartidas fuera de banda antes de las reuniones, y durante las videollamadas, pedir a los participantes que muestren la parte posterior de la cabeza, una zona que la IA actual tiene dificultades para replicar”, apunta el CISO de Check Point Software.

Recursos como www.facecheck. id tienen la capacidad de identificar el uso indebido de una imagen, sin embargo, lo más importante es formar a las personas para que reconozcan y actúen ante estas amenazas.

“Este incidente marca un nuevo capítulo en la ingeniería social basada en deepfakes. La suplantación de un funcionario de alto nivel como el secretario de Estado Marco Rubio evoca ataques similares, como el deepfake del ministro de Asuntos Exteriores de Ucrania dirigido al senador estadounidense Ben Cardin en 2024. Si bien no podemos confirmar quién está detrás de este último suceso, es probable que la intención implique manipular narrativas geopolíticas, acceder a información restringida y socavar la confianza diplomática”, señala por su parte Micki Boland, Tecnóloga Global de Check Point Software.

Las tecnologías de inteligencia artificial generativa de hoy son capaces de crear audio, video e incluso textos muy engañosos, para fines de suplantación. Sin embargo, Pete Nicoletti señala que lo que realmente eleva este tipo de ataque es la utilización estratégica de la ingeniería social. Esto implica detectar a individuos susceptibles, entrenar modelos de IA utilizando datos específicos y coordinar campañas de desinformación efectivas en plataformas sociales. No estamos hablando de asaltos fortuitos. Se trata de operaciones de desinformación: la aplicación estratégica y perjudicial de narrativas alteradas para confundir y desestabilizar.

Aquellas empresas que cuentan con una solución robusta de Gestión de Riesgos Externos (ERM) podrían tener la habilidad de identificar indicios iniciales de estos ataques de suplantación, particularmente si los perpetradores emplean perfiles falsos o coordinados para intensificar historias dañinas y propagar datos engañosos.

“He estudiado las aplicaciones reales de estas tecnologías a través del curso ‘Inteligencia Artificial y Aprendizaje Automático Sin Código: Desarrollo de Soluciones de Ciencia de Datos’ del MIT, y es evidente que los actores de amenazas se están volviendo más creativos y capaces. Las organizaciones deben evolucionar sus estrategias de detección y prepararse para un mundo donde la verdad se puede fabricar en segundos”, indica el especialista de Check Point Software.

Mayor información sobre cómo la IA puede ser un escudo protector y al mismo tiempo un riesgo, en el Informe de seguridad de IA de Check Point Software, disponible en https://engage.checkpoint.com/2025-ai-security-report?utm_content=press-release